Czy znaleźliście się w sytuacji, gdy płatność na terminalu wymaga weryfikacji podpisem, bądź kodem PIN i podpisem jednocześnie? Zapewne dla części osób taki przypadek nie jest niczym nadzwyczajnym. Jeżeli jednak 99,9% transakcji przeprowadzamy bez dodatkowej weryfikacji lub po przekroczeniu określonego progu kwotowego, z użyciem kodu PIN, to prośba o podpis może spowodować małe zaskoczenie. Bynajmniej nie jest to spowodowane błędem, a transakcja nadal może zostać przeprowadzona bez obawy o utratę środków. Za sposób weryfikacji posiadacza karty nie decyduje sprzedawca, który przyjmuje od nas płatność na terminalu. Odpowiedzią na pytanie w tytule jest lista metod weryfikacji zapisana zarówno w karcie, jak i terminalu płatniczym. W poniższym artykule postaram się przedstawić ogólną zasadę, która decyduje o zastosowaniu metody weryfikacji.

Karty płatnicze wyposażone w mikroprocesor, terminale płatnicze oraz bankomaty posiadają zapisaną listę metod weryfikacji, które mogą zostać użyte do przeprowadzenia autoryzacji. Omówienie przypadku z bankomatem pomijam i wrócę do tego tematu w dalszej części artykułu. Na razie skupmy się na karcie i terminalu płatniczym. W każdym przypadku taka lista metod weryfikacji nazywa się CVM (ang. cardholder verification method). Pozycje na liście odpowiadają poszczególnym metodom, a ich umiejscowienie na liście decyduje o hierarchii zapisanych metod. Oczywiście metoda znajdująca się na pierwszej pozycji jest metodą preferowaną. Po włożeniu lub zbliżeniu karty do terminala płatniczego, urządzenie odczytuje listę CVM zapisaną na karcie i porównuje dostępne metody z własną listą CVM. Lista na karcie płatniczej jest punktem odniesienia dla terminala płatniczego. Jeżeli pierwsza pozycja z listy na karcie będzie dostępna także na liście znajdującej się w terminalu, wówczas uwierzytelnienie transakcji zostanie przeprowadzone z użyciem tej metody. Z kolei niedostępność pierwszej metody w terminalu płatniczym, może wywołać próbę sprawdzenia kolejnej metody weryfikacji znajdującej się na liście CVM karty. Sprawdzanie może także zakończyć się na tym etapie, a dalsze próby nie będą podejmowane. O tym decyduje wiele czynników, a w szczególności rodzaj terminala płatniczego, dostępne połączenie z Internetem lub jego brak, rodzaj transakcji (transakcja z cashback lub bez cashback), czy w końcu sama kwota transakcji.

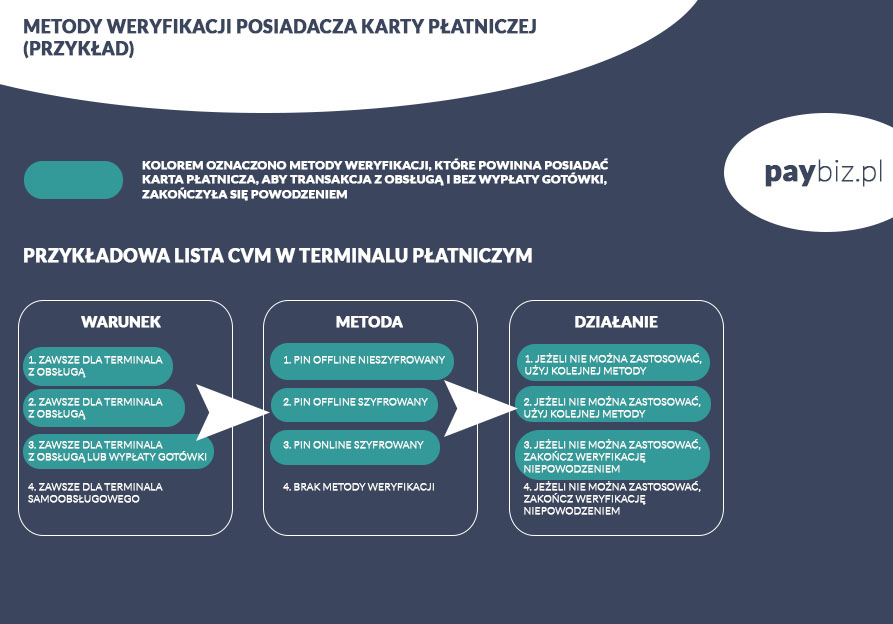

Z powyższego opisu oraz rozwinięcia skrótu CVM wynika, że głównym celem stosowania listy metod weryfikacji jest sprawdzenie czy kartą posługuje się posiadacz, dla którego dana karta została wydana i służy jego weryfikacji. Biorąc pod uwagę okoliczności i uwarunkowania techniczne, istnieją różne metody weryfikacji. Czasami stosowanie jednej metody weryfikacji będzie obligatoryjne i każda inna metoda zostanie odrzucona. Zazwyczaj jednak spotkamy się z użyciem więcej niż jednej metody, jak podpis na wydruku z terminala, zamiast kodu PIN, o którym wspomniałem na wstępie. W trzech słowach, za wszystkim stoi warunek, metoda i działanie. Teraz przejdźmy do szczegółów zaczynając od przedstawienia poszczególnych metod weryfikacji, które mogą znaleźć się zarówno na karcie, jak i terminalu płatniczym.

Niezaszyfrowany PIN w trybie offline (ang. offline plaintext PIN) – budżetowa metoda weryfikacji posiadacza karty polegająca na wprowadzeniu kodu PIN przy pomocy klawiatury terminala płatniczego. Kod PIN w formie niezaszyfrowanej jest przekazywany do mikroprocesora karty, gdzie przechowywany jest prawidłowy kod PIN. Mikroprocesor weryfikuje poprawność wprowadzonego kodu z klawiatury. W tej metodzie nie jest wymagane aktywne połączenie z Internetem, bowiem terminal nie łączy się z wydawcą karty poprzez agenta rozliczeniowego w celu zweryfikowania poprawności wprowadzonego kodu. Jest to metoda weryfikacji stosowana do przyjmowania płatności np. IFC (ang. in-flight commerce) czyli na pokładzie samolotu w trakcie lotu z użyciem karty kredytowej. Warto dodać, że omawiana metoda była powszechnie stosowana, zanim karty płatnicze weszły do powszechnego użytku. Poprzez brak konieczności weryfikacji online z bankiem takich informacji jak dostępność środków na pokrycie transakcji oraz prawidłowość wprowadzonego kodu PIN, metoda ta jest obarczona dużym ryzykiem nadużycia zarówno ze strony posiadacza karty, jak i osobę trzecią, która w sposób nieuprawniony posługuje się kartą. Ponadto terminale płatnicze stosujące tę metodę, komunikują się z mikroprocesorem karty wysyłając dane statyczne. Terminal nie musi szyfrować danych, wobec tego produkcja takiego urządzenia jest zdecydowanie tańsza, niż urządzenia będącego w stanie odczytywać dane dynamiczne. Niemniej jednak metoda weryfikacji offline w postaci niezaszyfrowanego kodu PIN do dzisiaj jest udostępniana przez wydawców kart i jednocześnie wspierana przez terminale płatnicze, pomimo ryzyka jakie niesie ze sobą stosowanie tej metody.

Zaszyfrowany PIN w trybie offline (ang. offline enciphered PIN) – podobnie jak w przypadku poprzedniej metody, transakcja z użyciem zaszyfrowanego kodu PIN odbywa się bez konieczności dostępu do Internetu. Różnica polega w zaszyfrowaniu kodu PIN wprowadzonego na klawiaturze terminala przez posiadacza karty płatniczej. Wprowadzenie tej metody weryfikacji jest zdecydowanie bardziej kosztowne niż w przypadku wersji niezaszyfrowanej, bowiem wymaga urządzenia zdolnego do wygenerowania unikalnego dla każdej transakcji podpisu z wykorzystaniem kryptografii. Dane wysyłane przez terminal do karty z mikroprocesorem są dynamiczne. Terminal wykorzystując klucz publiczny mikroprocesora, jednocześnie dodaje unikalne dane, w których kryje się zakodowany numer PIN. Poprzez użycie kryptografii, wzrasta poziom bezpieczeństwa transakcji z użyciem tej metody. Jednak jej stosowanie nadal nie pozwala zweryfikować, czy na karcie lub rachunku bankowym zostały zgromadzone wystarczające środki na pokrycie wartości transakcji. Ponadto informacja o numerze PIN zapisana w mikroprocesorze karty, może nie być zsynchronizowana z aktualnym kodem PIN, co także stwarza okazję do nadużycia tego sposobu weryfikacji.

Zaszyfrowany PIN w trybie online (ang. Online PIN) – to aktualnie najbezpieczniejsza metoda weryfikacji transakcji kartą, będąca w powszechnym użyciu. Weryfikacja posiadacza karty z użyciem tej metody wymaga aktywnego połączenia z Internetem. Terminal płatniczy wykorzystując kryptografię, nadaje indywidualny podpis każdej próbie transakcji i komunikuje się z wydawcą karty poprzez pozostałe strony biorące udział w autoryzacji, tj. agenta rozliczeniowego oraz organizacje kart płatniczych. Pozwala to na bezpieczną weryfikację wielu istotnych informacji w czasie rzeczywistym. Terminal wysyła zakodowaną informację o wprowadzonym przez posiadacza karty kodzie PIN. Bank otrzymuje żądanie sprawdzenia wprowadzonego kodu. Ponadto weryfikowana jest informacja czy zgromadzone środki są wystarczające do przeprowadzenia transakcji, a także ewentualne umieszczenie karty na tzw. czarnej liście.

Podpis posiadacza karty (ang. signature) – metoda weryfikacji stosowana wyłącznie w terminalach płatniczych, które wymagają obsługi przez merchanta. Polega na złożeniu podpisu przez posiadacza karty na wydruku z terminala zgodnie ze wzorem podpisu znajdującym się na rewersie karty. Merchant weryfikuje podpis i potwierdza na terminalu jego zgodność ze wzorem podpisu lub potwierdza brak zgodności, w wyniku czego dalsze procesowanie transakcji zostaje przerwane. Metoda weryfikacji z użyciem podpisu zazwyczaj znajduje się jako jedna z kolejnych opcji weryfikacji, gdy inne metody takie jak np. online PIN, nie mogą być zastosowane.

Weryfikacja biometryczna (ang. biometrics) – wśród metod weryfikacji posiadacza karty należy zastosowanie warunku biometrycznego. Przykładem są coraz powszechniejsze w użyciu wirtualne karty płatnicze, np. płatność smartfonem, która wymaga użycia odcisku palca. Innym sposobem weryfikacji w tej grupie CVM może być także zastosowanie potwierdzenia autoryzacji głosem lub wykorzystanie identyfikacji wizualnej z użyciem wbudowanej kamery. Dwa ostatnie przykłady są w fazie rozwojowej i ostatnio pojawia się wiele informacji na temat ich planowanego wdrożenia na większą skalę.

Brak metody weryfikacji (ang. NoCVM) – brak określonego sposobu na weryfikację posiadacza karty może zostać umieszczony jako jedna z pozycji na liście CVM karty płatniczej. Oznacza to, że każda transakcja obsługiwana z wykorzystaniem tej metody, będzie uznawana za zweryfikowaną. W praktyce stosowanie metody odnosi się do transakcji o niskiej wartości, przyjmowanych na terminalach samoobsługowych. Brak weryfikacji może posiadać przypisany limit kwotowy, po przekroczeniu którego będzie stosowana metoda kolejna na liście CVM, np. zaszyfrowany PIN w trybie online.

Nieudana weryfikacja CVM (ang. fail CVM processing) – podobnie jak w przypadku braku metody weryfikacji, nieudana weryfikacja CVM również znajduje się na liście dostępnych metod. Skutkiem nieudanej weryfikacji jest odmowa przeprowadzenia transakcji płatniczej. Biorąc pod uwagę wynik zastosowania tej metody, czyli odmowę transakcji może się wydawać, że nieudana weryfikacja CVM nie jest jedną z metod weryfikacji. Odpowiedź nie jest twierdząca, bowiem przez metodę w tym kontekście należy rozumieć działanie zmierzające do określonego skutku. Tutaj takim skutkiem będzie odmowa transakcji.

Pozostałe metody weryfikacji – poza wymienionymi powyżej metodami weryfikacji istnieje także grupa, która jest tworzona przez systemy płatności. Jeżeli dany system płatności stworzy własny sposób autoryzacji transakcji bezgotówkowej i jego użytkownik dokona płatności na terminalu płatniczym, który na swojej liście CVM będzie obsługiwać ten unikalny sposób, wówczas transakcja zostanie autoryzowana. W przypadku niedostępności tej metody na liście CVM terminala płatniczego zostanie użyta kolejna metoda z listy i najprawdopodobniej będzie to nieudana weryfikacja CVM. Przykładem takiej metody może być np. generowanie tokenów w urządzeniu zewnętrznym takim jak np. smartfon. Poprawne przepisanie wygenerowanego kodu do terminala płatniczego spowoduje autoryzację transakcji.

Wymienione metody weryfikacji możemy podzielić na kilka kategorii. Przede wszystkim ze względu na warunek, którego spełnienie narzuca dana metoda lub brak takiego warunku. Na przykład podanie kodu PIN, to warunek niezbędny do autoryzowania transakcji. Z kolei płatność za zakupy za pomocą kasy samoobsługowej na niewielką kwotę wyłączy warunek podawania kodu PIN. Innym podziałem, który można zastosować są 3 czynniki autoryzacyjne. Pierwszy czynnik to „coś co znasz” (ang. something you know) i odnosi się on do zapamiętanej informacji. Kod PIN jest tutaj najlepszym przykładem, bowiem wymaga od nas jego zapamiętania. Nie potrzebujemy dodatkowych urządzeń lub pośredników do sfinalizowania transakcji. Ujmując to dosłownie, posiadanie odpowiedniej informacji i jej użycie autoryzuje transakcję. „Coś co posiadasz” (ang. something you have) jest drugim czynnikiem, do którego możemy zaliczyć token generujący jednorazowe kody i bez którego użycia transakcja się nie powiedzie. W końcu „coś czym jesteś” (ang. something you are) pozwala nam autoryzować transakcję wykorzystując nasze cechy fizyczne. Oczywiście mowa tutaj o metodzie biometrycznej i wszystkich dostępnych rozwiązaniach, które kryją się pod tym hasłem.

Powyżej przedstawiłem możliwe metody weryfikacji posiadacza karty płatniczej. Nic jednak nie stoi na przeszkodzie, aby łączyć ze sobą użycie dwóch metod jednocześnie. Zastosowanie weryfikacji kodem PIN (zarówno online jak i offline) oraz konieczność złożenia podpisu na wydruku z terminala może pojawić się jako metoda weryfikacji do jednej transakcji. Wieloetapowa weryfikacja nie jest często spotykana, ale warto mieć na uwadze, że łączenie metod zwiększa poziom bezpieczeństwa transakcji i tym samym zmniejsza ryzyko nieuprawnionego użycia karty płatniczej.

Przyjrzyjmy się teraz bliżej temu jak działa lista CVM. Postaram się to zobrazować na poniższych grafikach. Jak wspomniałem na początku tego artykułu, lista CVM jest używana zarówno przez kartę płatniczą, jak i terminal płatniczy rozumiany jako urządzenie fizyczne, ale także przez bankomat podczas wypłaty gotówki. W przypadku tego ostatniego, weryfikacja odbywa się zawsze w trybie online. Bankomat łączy się z bankiem przede wszystkim w celu weryfikacji dostępności środków na realizację wypłaty. Metodą weryfikacyjną posiadacza karty, która sprawdzi się najlepiej w opisanej sytuacji będzie warunek wpisania kodu PIN. Ponieważ weryfikacja odbywa się w trynie online, dodatkowo wysłane oraz odebrane dane zostaną zaszyfrowane. W przypadku bankomatu większość metod weryfikacji zwyczajnie się nie sprawdzi ze względu na ryzyko finansowe. Wdrożenie pozostałych metod weryfikacji, które mogłyby znaleźć swoje zastosowanie w bankomacie (jak na przykład weryfikacja biometryczna), jednak nadal nie przebiły się one od masowego użytku, jest najpewniej uwarunkowane kosztami samego wdrożenia. Poniższe grafiki zostały opracowane na podstawie danych EMV® Migration Forum, organizacji która odpowiadała w Stanach Zjednoczonych między innymi za edukacyjną stronę rezygnacji z paska magnetycznego, na rzecz mikroprocesora do przeprowadzenia transakcji bezgotówkowych.

Jak można zauważyć na powyższej grafice, jedynie terminal obsługiwany przez sprzedawcę jest w stanie obsłużyć wszystkie dostępne metody weryfikacji posiadacza karty. Oczywiście w praktyce jest to uzależnione od dostawcy usługi na akceptację płatności bezgotówkowych, dostarczonego sprzętu i posiadanej certyfikacji. Niemożliwym było użycie podpisu zarówno w terminalu samoobsługowym, jak i w bankomacie, ponieważ brak jest sprzedawcy który zweryfikuje zgodność podpisu na wydruku z terminala z wzorem podpisu na rewersie karty. Ponadto bankomat obsłuży tylko jedną metodę weryfikacji, jaką jest kod PIN w trybie online. Ze względu na konieczność weryfikacji dodatkowych informacji w czasie rzeczywistym, w szczególności zgromadzonych środków, komunikacja odbywa się w sposób zaszyfrowany. Pozostałe metody weryfikacji wypłaty środków w bankomacie, ze względów technicznych, logistycznych (brak osoby obsługującej urządzenie) i bezpieczeństwa, nie będą stosowane.

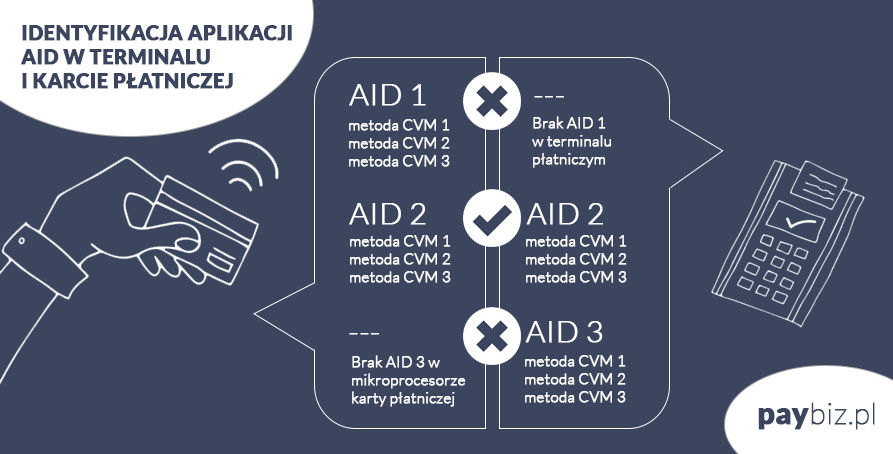

W końcu przyjrzyjmy się z praktycznego punktu w jaki sposób działa lista metod weryfikacji w momencie inicjowania transakcji. Karta płatnicza w swoim mikroprocesorze posiada zapisane tzn. aplikacje (AID, od ang. application identifier) oznaczone numerem identyfikacyjnym. Aplikacja to nic innego jak grupa metod weryfikacji, której użycie definiuje spełnienie określonych warunków. Na przykład karta płatnicza może posiadać dwie aplikacje identyfikujące, jedna dedykowana transakcjom krajowym (AID 1) i druga aplikacja dla transakcji przeprowadzanych za granicą (AID 2). W każdym przypadku AID, to grupa metod weryfikacji. W przywołanym przykładzie warunkiem użycia odpowiedniej aplikacji jest kraj, w którym dokonujemy transakcji. W ten sposób właściwa grupa aplikacji ma swoje zastosowanie. Podobnie działa lista CVM w terminalu płatniczym, gdzie metody weryfikacji są także pogrupowane w aplikacje. Wraz z włożeniem lub zbliżeniem karty do czytnika w terminalu płatniczym, urządzenie sprawdza czy aplikacja zapisana w karcie spełniająca dany warunek, jest dostępna także w terminalu. W przypadku dostępności dwóch tożsamych aplikacji, terminal użyje metody weryfikacji zapisane w tej aplikacji. Poniższa grafika przedstawia opisaną sytuację.

Znając zasadę działania metod weryfikacji posiadacza karty płatniczej pogrupowanych w identyfikatory aplikacji, rozważmy dwie przykładowe sytuacje przy założeniu, że w każdym przypadku istnieją tożsame identyfikatory AID. Pierwsza sytuacja, to płatność kartą na terminalu płatniczym obsługiwanym przez sprzedawcę, np. za zakupy spożywcze. Z kolei druga sytuacja, to wypłata środków z bankomatu. Na początku tego artykułu wspomniałem, że za działanie metod weryfikacji odpowiada pewien rodzaj algorytmu, który zawsze sprowadza się się do trzech następujących po sobie kroków: warunku, metody i działania. Na przykładzie płatności za zakupy spożywcze, powyższe kroki możemy opisać w ten sposób, że warunkiem będą okoliczności, w których dochodzi do sprzedaży. Oczywiście jest to sprzedaż na terminalu płatniczym w obecności sprzedawcy i zakładamy, że nie korzystamy z możliwości wypłaty gotówki (ang. cash back). Następnie metodami weryfikującymi, które oferuje terminal w sklepie mogą być zaszyfrowany kod PIN w trybie online lub offline (zarówno zaszyfrowanej, jak i bez szyfrowania). Jak już wspomniałem, na obsługiwane metody weryfikacji dostępne w terminalu płatniczym wpływa wiele czynników, między innymi wybór agenta rozliczeniowego, który dostarcza usługę akceptacji płatności bezgotówkowych. Dlatego wybrane przeze mnie dwie metody weryfikacji, to jedynie przykład, którym posłużę się do zobrazowania założeń CVM. Działaniem jest wskazanie na rezultat weryfikacji, inaczej ujmując rezultatem może być: pozytywne zakończenie weryfikacji, niepowodzenie (następuje odmowa transakcji) lub wskazanie na inną (następną) metodę CVM z listy, czyli podjęcie kolejnej próby weryfikacji.